成都市高新区高朋大道12号A座302

电话:13568860216(赵先生)

邮箱:ccmanager@163.com

中科慧创成功拦截WannaCry勒索软件

时间:2017/5/15 来源:中科慧创 作者:admin

【中科慧创成功拦截WannaCry勒索软件】

引言:一个超级病毒可能一夜当红,一个主动防御安全公司却十年磨一剑”。当“WannaCry”的勒索病毒已对全球150多个国家成千上万的机构造成强大破坏力的同时,国内主动防御技术的领跑者,也是国家第一个主动防御标准研究的制定者的中泰华威(成都)科技有限公司在这个当下再次得到军队、军工、政府、上市公司、工控企业、金融行业等客户的高度赞誉,因为中科慧创的主动防御安全系统陪伴他们战胜一个又一个类似“熊猫烧香”、“WannaCry”勒索病毒等未知病毒的强大攻击。中科慧创采用国内完全自主可控的人工智能行为算法技术主动防御引擎,也是中国唯一不依赖于特征库而通过军方、国家保密局、公安部检测并获得相关资质的主动防御安全公司。附图说明:第一时间中科慧创主动防御系统成功阻拦“WannaCry”勒索病毒的传播,对已经感染“WannaCry”勒索病毒的终端,如新装上中科慧创主动防御系统,可以保证未被勒索病毒加密部分而免遭“WannaCry”勒索病毒的攻击。

WannaCry病毒

2017 年 5 月 12 日晚上 20 时左右,全球爆发大规模蠕虫勒索软件感染事件,仅仅几个小时内,该勒索软件已经攻击了 99 个国家近万台电脑。英国、美国、俄罗斯、德国、土耳其、意大利、中国、菲律宾等国家都已中招,且攻击仍在蔓延。据报道,勒索攻击导致 16 家英国医院业务瘫痪,西班牙某电信公司有85%的电脑感染该恶意程序。至少 1600 家美国组织,11200 家俄罗斯组织和 6500家中国组织和企业(如中石油加油站、交通、公安、医院等)都受到了攻击。国内也有大量教学系统瘫痪,包括校园一卡通系统。这被认为是迄今为止最巨大的勒索交费活动,影响到近百个国家上千家企业及公共组织。

该软件被认为是一种蠕虫变种(也被称为“Wannadecrypt0r”、 “wannacryptor”或“ wcry”)。 像其他勒索软件的变种一样,WannaCry 也阻止用户访问计算机或文件,要求用户需付费解锁。该勒索软件利用 ETERNALBLUE(美国 NSA 黑客武器库泄漏的“永恒之蓝”)发起病毒攻击。蠕虫软件正是利用 SMB 服务器漏洞,通过渗透到未打补丁的 Windows 计算机中,实现大规模迅速传播。 一旦你所在组织中一台计算机受攻击,蠕虫会迅速寻找其他有漏洞的电脑并发起攻击。

勒索者源头来自暗网,攻击具备兼容性、多语言支持,多个行业受到影响,国内的 ATM 机、火车站、自助终端、邮政、医院、政府办事终端、视频监控都可能遭受攻击。据报道,全国多地的中石油加油站无法进行网络支付,只能进行现金支付。中石油有关负责人表示,怀疑受到病毒攻击,具体情况还在核查。而截至目前,一些公安系统已经遭到入侵。

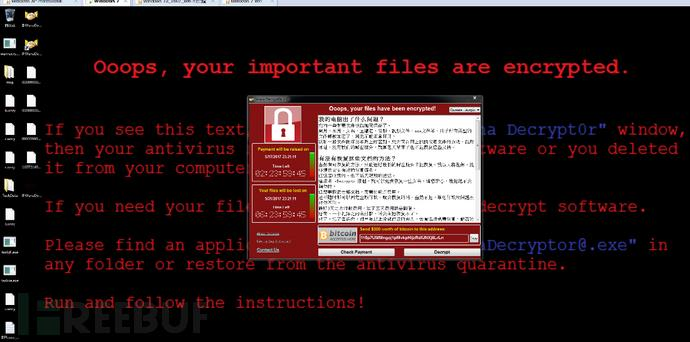

【中病毒样图】

Wannacry病毒大面积传播蔓延原因

Wannacry 病毒作为一款新型的未知病毒,兼具有病毒、木马的特征。微软早在三月份就发布了针对此病毒的漏洞补丁,但是为什么还是会如此大面积爆发和蔓延了?经过病毒的原理分析和传播过程分析可以得出以下结论:

1、用户整体信息安全意识薄弱,觉得病毒攻击离大家很远,所以重视不够,对系统的升级补丁程序完全忽略。

2、用户对自己的电脑安全认识不足,电脑端口开放、安全设置等基本操作完全无意识。

3、即使用户认识到自己的电脑的安全问题,安装了杀毒软件,也不及时对安全软件进行升级和处理。

4、现有绝大多数用户使用的杀毒软件对未知病毒和木马的防护不足,传统的杀毒软件对未知恶意程序存在严重的滞后性,只有发生了攻击,产生了严重后果,造成了严重损失,杀毒软件才会有所动作,提取特征码,依靠特征库扫描来进行判断,而对于没有进入特征库的病毒,杀毒软件则无反应。

对于像 Wannacry 这种新型未知型的病毒,在未来肯定会越来越多,造成的破坏也会日益严重,而市面上几乎所有的安全软件都依赖特征码或特征库,这种滞后性的防御手段已经无法满足现有的安全形势。

主动防御系统PDS解决方案

PDS防御原理

Wannacry 勒索软件作为一款新型的未知蠕虫病毒软件,传统的安全产品构 成的防御体系已经呈现出无法识别,处于被动、滞后的防御窘境。特别是对于依 赖病毒库特征防御的安全软件更无法有效抵御勒索软件的攻击。由于病毒库的滞 后性,杀毒软件已无法跟进病毒的发展速度。所以急需一款具有实时防御的、不 依赖特征防御的安全软件,具有抗未知攻击能力,能在病毒传播、感染的过程中 实时进行识别、处理、分析,对病毒释放的行为进行阻断,对病毒释放的文件进 行删除。

中科慧创主动防御系统 PDS 防御引擎是市面上唯一一个不依赖于特征库,而 通过中华人民共和国公安部天津测评中心、公安部上海测评中心、中国人民解放 军信息安全测评认证中心、国家保密局涉密信息系统安全保密测评中心的测评, 而获得公安部和军队资质的商业化安全防御产品引擎。

主动防御系统 PDS 采用行为算法,不依赖特征签名库,通过对程序的行为方 式、行为目的感知、识别和处理等,无需用户参与判断处理实时保护主机、服务 器免受病毒、木马、黑客攻击的主动防御产品。依据恶意程序行为算法库,预先 判断程序的合法性,对恶意行为进行自主辨识处理,实现对终端(服务器和主机) 的入侵防护、病毒防范、恶意代码主动防御、系统安全加固、系统损伤智能修复 的新型全网分布式智慧型安全产品,旨在建立网络空间可视化安全态势图,对网 络空间的安全进行实时掌握、分析、处理及上报,管理人员利用生成的安全态势 图对其海量数据、攻击行为、情报威胁等进行关联性分析与溯源,抗未知攻击, 保护核心系统安全。

PDS防御步骤

整个主动防御系统 PDS 由三大安全防御体系组成——事前防御、事中防御、 事后防御,实现对勒索者病毒的事前攻击预警,事中行为对抗,事后审计取证。 有效控制、防范勒索者病毒、保持系统稳定。

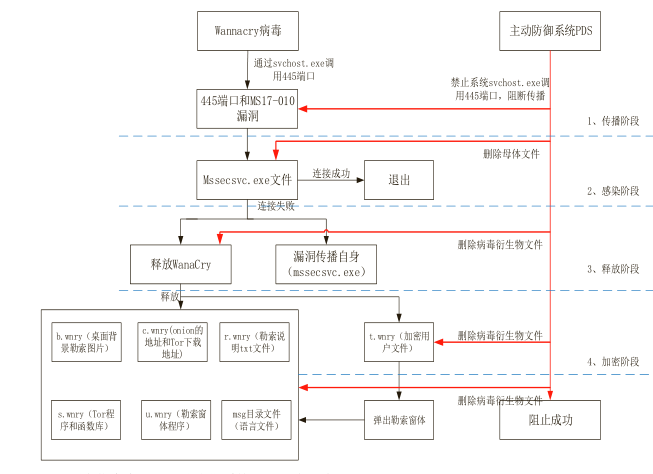

主动防御PDS对WannaCry病毒防御流程

2017 年 1 月 13 日,中科慧创主动防御系统 PDS 已经在用户电脑监控到 WannaCry 勒索病毒,通过病毒样本运行分析,此病毒能迅速感染文件,安装了主 动防御系统 PDS 之后,能迅速查杀病毒,当时作为单独的孤本病毒放入公司案例 中。

2017 年 5 月 12 日,此病毒变种之后大面积爆发,迅速感染文件和用户电脑, 各个行业的电脑终端都遭受了不同程度的感染。中科慧创迅速组织力量,对安装 有主动防御 PDS 的用户进行回访,发现没有一例客户遭受此勒索软件的侵害,并 且采集样本对此病毒进行了分析,分析如下:

PDS防御效果

通过对主动防御系统 PDS 的防御图可以看到,主要从以下几个方面对勒索 者病毒进行防御

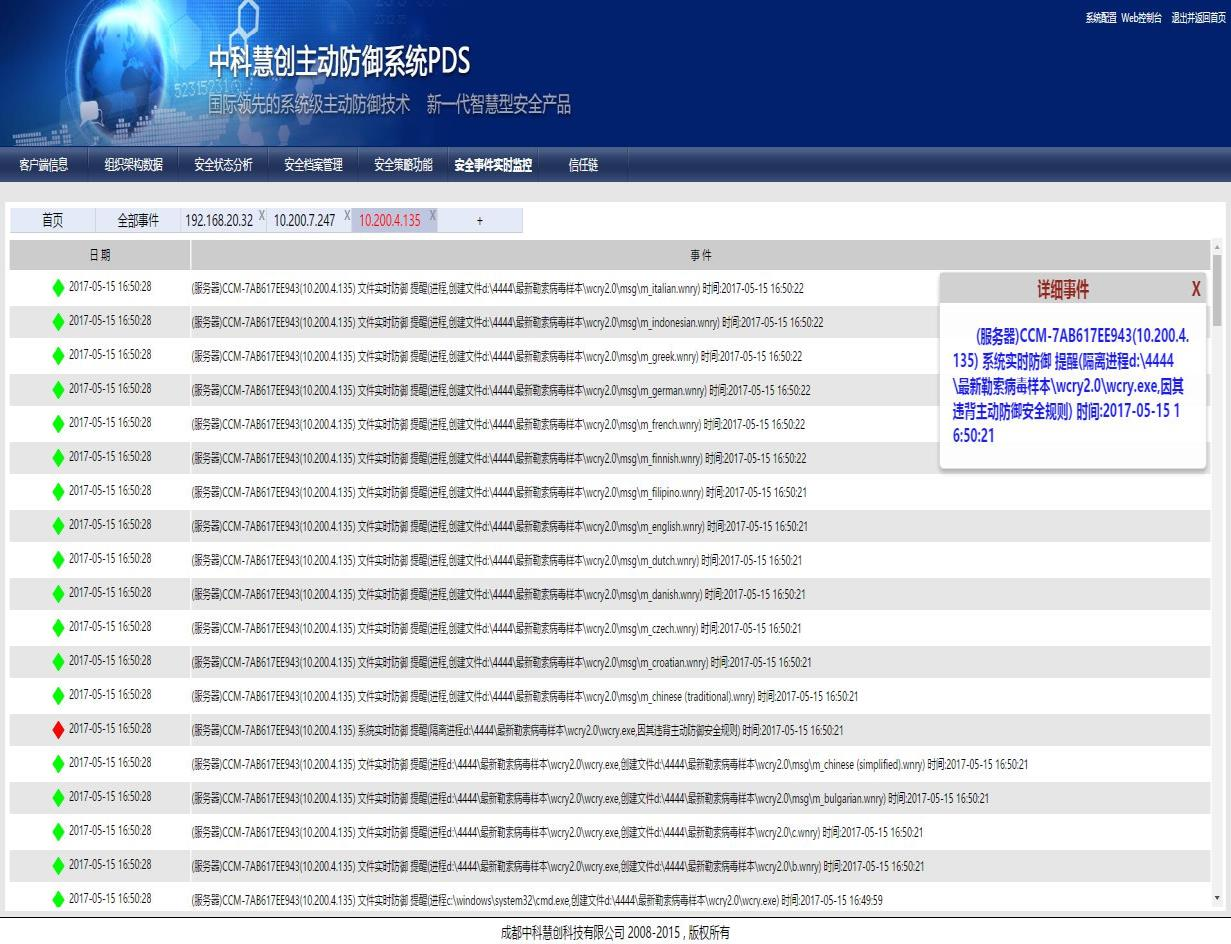

【客户端拦截效果图】

【控制台防御效果图】

此次勒索病毒的爆发直接给广大企业的信息安全敲响了警钟。尤其是国内相 对封闭企业的网络安全面临巨大的挑战,中石化加油站也是这次事件的重灾区。 能源行业网络环境相对封闭,系统补丁和安全设置不完善和不规范,直接给此病 毒留下后门和漏洞,一旦大规模爆发后果严重,依靠特征码防御的杀毒软件对未 知病毒的防御又很薄弱。所以导致病毒的大面积传播。

随着未知病毒木马的大面积爆发,单纯依靠特征库被动防御的手段已经无法满足当前面临的严峻安全形势,寻求抗未知攻击的主动防御手段才是解决目前的 未知病毒和木马手段。主动防御功能能对实时对木马病毒的行为进行识别、处理, 从源头上阻止已知和未知木马、病毒的传播。并在网络空间中建立网络态势感知 图,通过用户网络空间态势图及时发现预警、攻击,追踪溯源攻击者,第一时间 对威胁情报的收集与分析,及时处置威胁攻击。